Pacemakere kan hackes

Pacemakere og andre livsviktige implantater kan hackes. En sikkerhetsbrist som myndighetene ikke tar alvorlig, advarer to amerikanske forskere. Dansk professor er enig i kritikken.

Denne artikkelen er over ti år gammel og kan inneholde utdatert informasjon.

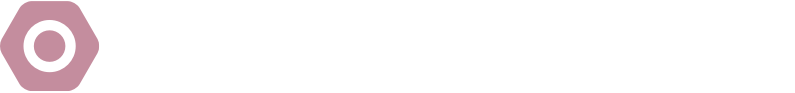

En million pacemakere blir hvert år satt til å diktere rytmen for defekte menneskehjerter. Andre får hjelp fra en innoperert defibrillator (ICD) eller et implantat mot Parkinsons sykdom.

De små maskinene i mennesket redder liv, men teknologien gjør dem også sårbare.

Flere av de nyeste såkalte IMC-ene (implantable medical devices) har nemlig trådløs kommunikasjon, og det betyr at andre også kan snappe opp signalet deres.

De kan med andre ord hackes på samme måte som datamaskinen hjemme på skrivebordet.

Det høres ut som plottet i noe man kan leie nede i videobutikken, men flere eksperter advarer om at risikoen er uhyggelig virkelig, og oppfordrer myndighetene til å handle.

Nylig publiserte to amerikanske forskere et opprop i det anerkjente vitenskapelige tidsskriftet New England Medical Journal.

Skal vi vente på et dødsfall?

Bak advarselen står dataingeniøren Tadayoshi Kohno og kardiologen William H. Maisel fra henholdsvis Department of Computer Science and Engineering i Seattle og Medical Device Safety Institute i Boston.

De to sammenligner implantater i dag med medisin før 1982.

Det året døde syv personer etter å ha tatt Tylenol forsettlig infisert med giftstoffet cyanid. Tragedien medvirket til at verdens helsemyndigheter rustet opp sikkerheten omkring medisinproduksjon.

Kohno og Maisel frykter at det må en lignende episode til før sikkerheten for implantater kommer på den globale dagsordenen.

– Som legemiddelproduksjonen for en generasjon siden står medisinske apparater i dag overfor en sikkerhetsmessig sårbarhet som må adresseres gjennom regulative og vitenskapelige handlinger, skriver de.

For øyeblikket er det opp til den enkelte produsenten å sikre implantatet mot hackerangrep. Det betyr at noen er godt beskyttet, mens andre holder åpent hus. Forskerne etterlyser derfor internasjonale retningslinjer.

Slik hacker man en pacemaker

Debatten om implantaters sikkerhet er forholdsvis ny. Den begynte først for alvor i 2008, da de samme forskerne, som en del av et større team, klare å hacke seg inn i en kombinert pacemaker og defibrillator.

De ble blant annet i stand til å hente pasientdata, skru apparatet av og på, samt gi den fiktive eieren et 137 volts støt.

Utstyret til forsøket besto av en datamaskin, en trådløs radio, gratis programvare og et oscilloskop (et elektronisk måleinstrument).

Professor: Ballen ligger hos USA

Utenfor laboratoriet er det ikke rapportert om hackerangrep mot pacemakere eller andre implantater.

Professor i bioetikk ved University of Manchester, lege og tidligere medlem av Etisk Råd i Danmark, Søren Holm, er enig med de to forskerne i at risikoen bør tas alvorlig.

– Visse overskrifter har antydet at man kan hacke implantater over trådløse nett, men det stemmer ikke. Faktisk må man nesten røre ved personen før det er mulig å fange pacemakerens radiobølger. Men det er klart: Jo flere implantater, jo mer interessant blir det å forsøke å hacke dem.

Ifølge Holm er det forholdsvis ukomplisert å sikre implantatene, men ingen har villet ta initiativet.

– Særlig de amerikanske myndighetene burde vise en interesse for dette her. Hvis The Food and Drug Administration (FDA) laget retningslinjer, så ville alle andre uten tvil følge dem, forteller han.

Nettopp FDA er også skyteskive for mesteparten av kritikken fra Kohno og Maisel.

«Sikkerhetsegenskaper ved medisinsk utstyr varierer betydelig fordi FDA ikke har kunngjort spesifikke retningslinjer eller krav til sikkerheten,» skriver de i innlegget sitt.

Kniv, pistol, gift eller pacemaker-hacking

Holm understreker imidlertid at risikoen for at en pacemakereier kan bli snikmyrdet av en hacker, fortsatt bare er teoretisk.

– Du skal virkelig ønske å slå i hjel personen, for det inngår langt mer arbeid i prosessen enn å stikke en kniv i eller forgifte vedkommende, fastslår han og avliver samtidig myten om at hacking av implantater kan bli et nytt terrorvåpen.

– Man kan ikke bare tune seg inn på samtlige pacemakere i området, og så slå dem av.

– I stedet vil et terrorangrep utført ved å hacke medisinsk utstyr ha lagt større dødelighet, hvis man for eksempel angrep strålekanoner mot kreft, sier Holm som blant annet er sjefsredaktør for tidsskriftet Journal of Medical Ethics.

Advarselsarmbånd og usynlig blekk

Teoretisk eller ikke, så er risikoen til stede, og det har brakt flere løsningsmodeller på banen.

Allerede i dag går mange pacemakerpasienter rundt med et armbånd. På den står diagnosen deres og eventuelt også et passord. Dermed kan leger raskt reagere i tilfelle av en nødssituasjon hvor pasienten er bevisstløs.

Men et armbånd kan gå tapt, og som Søren Holm bemerker:

– Hvis noen virkelig vil snikmyrde meg ved å hacke pacemakeren min, så hjelper det ikke noe at jeg går rundt med passordet på meg. Det får de nok få fatt i.

En litt sikrere metode kunne i stedet være å tatovere passordet på pasienten med blekk som bare kan sees i UV-lys.

For eksempel la Stuart Schechter fra Microsoft Research nylig fram et forslag om å tilby ultrafiolett mikropigmentering til implantatpasienter.

Folk vil ikke ha tatoveringer

Men her begynner etikken å skape problemer, for det hjelper ikke å finne opp teknologiske vidunderløsninger hvis pasientene ikke vil ha dem.

Tidligere i år intervjuet Tadayoshi Kohno og William H. Maisel sammen med andre forskere 13 personer med forskjellige hjerteimplantater om hvilke løsningsmodeller de foretrakk.

Tatoveringene fikk stryk. Bare 18 prosent ville velge en slik løsning, mens 27 prosent foretrakk et armbånd som kunne advare om problemer og automatisk gi helsepersonalet adgang til apparatet i en nødssituasjon.

Forskerne forklarer det med at pasienter finner tatoveringene sosialt stigmatiserende eller får assosiasjoner til konsentrasjonsleirfangers tatoverte fangenummer.

Søren Holm foreslår også at man helt dropper tenkningen om passord. I stedet burde man arbeide med et slags alarmsystem som kan advarer pasienten om at uvedkommende forsøker å få adgang til implantatet.

Når hjerne og datamaskin kommuniserer

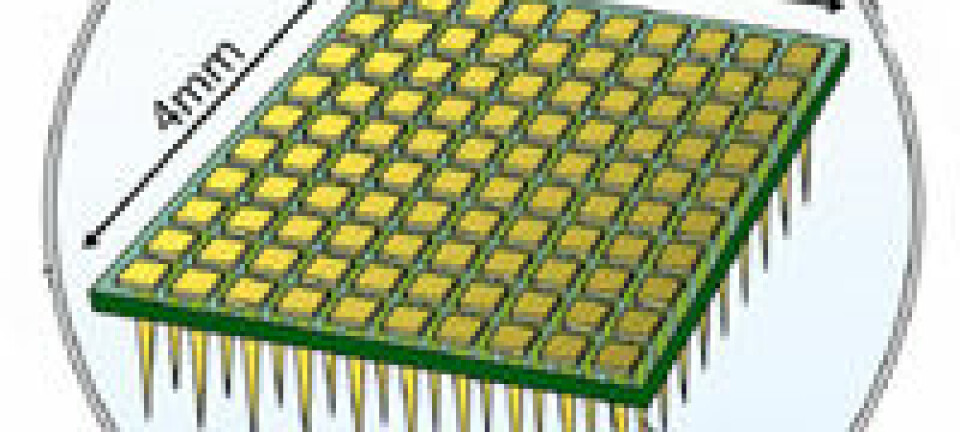

Pacemakere og ICD-er er bare starten på en bølge av implantater som kan holde mennesker kunstig i live.

Maskinen er godt på vei inn i mennesket, og allerede i dag er de første hjerneimplantatene også kjent som brain-machine-interface (BMI) eller brain-computer-interface (BCI) på markedet.

Det kjente Cochlear-implantatet, som kan gi døve hørselen tilbake, er for eksempel en form for BCI. For øyeblikket foregår det også forsøk med å få lammede til å bevege en robotarm kun med tankens kraft.

Det gir helt nye sikkerhetsmessige utfordringer, for mange av dem skal kunne kommunisere med omverdenen nonstop, og det gjør dem sårbare overfor hackerangrep. Et skrekkscenario som bare blir forverret av at noen av dem kanskje i fremtiden kan gå online.

Mennesket viktigere enn sikkerheten

Kohno og Maisel poengterte i 2008 at trenden for implantater går mot mer datastyring, kommunikasjon over større avstander og samspill mellom forskjellige apparater.

De frykter at implantatene dermed kommer til å virke som fluepapir på samvittighetsløse hackere hvis ikke myndighetene reagerer.

Samtidig slår de fast at sikkerhetshensyn aldri må bli en bremsekloss for utviklingen.

Her veier utsikten til en bedre hverdag for millioner av syke og handikappede tyngst.

___________________

© videnskab.dk. Oversatt av Lars Nygård for forskning.no.

Referanse og lenker

Improving the Security and Privacy of Implantable Medical Devices, William H. Maisel, M.D., M.P.H., and Tadayoshi Kohno, Ph.D. N Engl J Med 2010; 362:1164-1166April 1, 2010 (mer enn sammendrag krever betaling).

Pacemakers and Implantable Cardiac Defibrillators: Software Radio Attacks and Zero-Power Defenses

Security that is Meant to be Skin Deep – Using Ultraviolet Micropigmentation to Store Emergency-Access Keys for Implantable Medical Devices Stuart Schechter Microsoft Research

Medical Device Security Center

SE OGSÅ

-

Tankelesermaskin skal hjelpe lamme

-

Langt skritt for tankens makt

-

Jeg maskin – du menneske

-

Hjerneforskere vil lese tankene dine

-

Slik leser forskerne tankene dine

-

Sikkerhet for hjerteslagene

-

Datatjenester med innebygd selvforsvar

-

Kuler i skjelettet skal gi bedre kunstige knær og hofter

-

Toppidrettsutøvere trenger oftere pacemaker